Wordpress Litespeed Cache eklentisi ile gelen wp-cleansong virüsü manuel olarak nasıl temizlenir?

Wordpress Litespeed Cache eklentisi ile gelen wp-cleansong virüsü manuel olarak nasıl temizlenir? [ÇÖZÜLDÜ]

Wp-cleansong kötü amaçlı yazılımına İlişkin Bilgiler

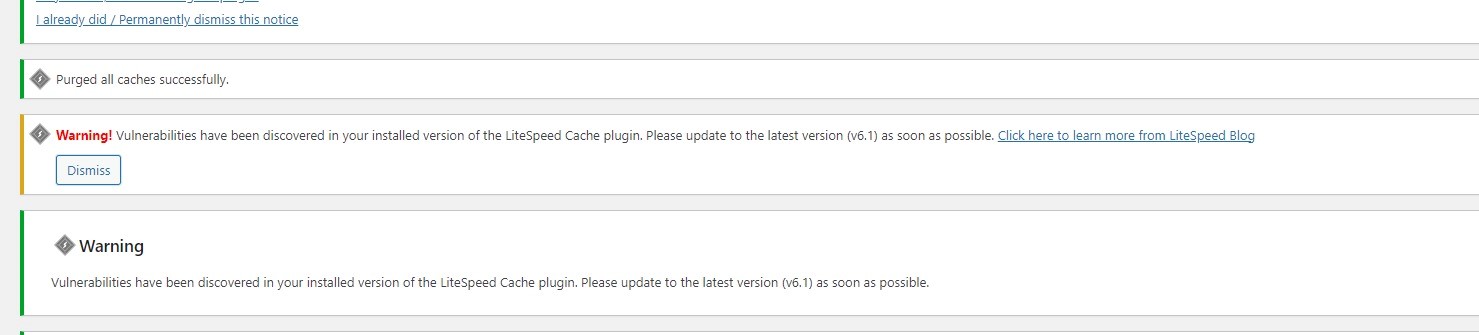

Plugin Litespeed cache’de yeni Güvenlik açığı, web sitelerinde kötü amaçlı yazılım tespit edilmesini ve Google reklamlarının durdurulumasına yol açtı. Bu yazıda kötü amaçlı yazılım tespiti, manuel olarak temizlenmesini anlatacağız. Wp-cleansong temizleme için hiçbir güvenlik eklentisine gerek yok.

Şubat 2024 tarihinde güncelleme getiren Litespeed Cache eklentisi, güncelleme öncesi ve sonrası bir kötü amaçlı yazılımın sitenize bulaşmasına yol açtı. Bu durumdan 4 milyondan fazla web sitesi etkilendi ve savunmasız kaldı . Bu güvenlik açığı nedeniyle, bilgisayar korsanları hassas verileri tehlikeye atabilir ve kötü amaçlı komut dosyaları yükleyerek site içeriğini değiştirebilir.

Wp-cleansong kötü amaçlı yazılım tespiti

Bu kötü amaçlı yazılım birkaç kötü amaçlı yazılım tarafından tespit edilebilir. Bunlar Wordfence ve Sucuri’dir. Bu iki eklentiyi wordpress websitenize kurarak virüsü tespit edebilirsiniz. Ancak bu eklentiler ile virüsü temizlemek isterseniz, eklentilerin profesyonel planlarını satın almanız gerekecektir.

Size bu eklentileri kullanmadan virüsten nasıl manuel temizlik yöntemi ile kurtulacağınızı açıklayacağız.

Wp-cleansong kötü amaçlı yazılım manuel temizleme işlemi nasıl yapılır?

Öncelikle, bu eklenti websitenizde 2 adet kullanıcı oluşturacaktır. Bu kullanıcılardan biri yönetici diğeri ise standart kullanıcıdır.

Step 1

Bu kullanıcılardan kurtulun.

Dashboard -> Users -> All Users

Sayfasına gidin ve sizin yönetici hesabınız haricindeki tüm yönetici hesaplarını silin. Unutmayın: Wp-cleansong sadece bir adet user bir adet admin kullanıcısı oluşturacaktır.

Step 2

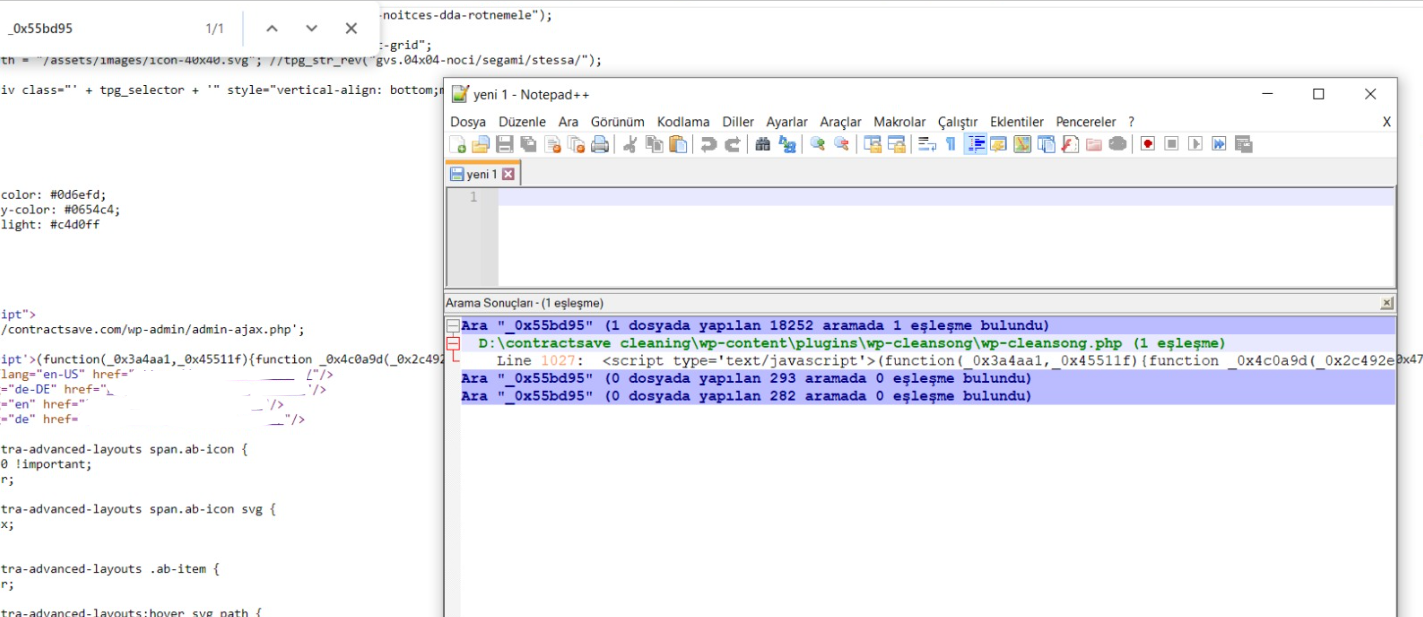

Web sitenizin kaynak kodunu görüntüleyin. Kaynak kodun içerisinde şunu göreceksiniz;

(function(_0x3a4aa1,_0x45511f){function _0x4c0a9d(_0x2c492e,_0x22928f,….

Bu kod parçacığı Wp-cleansong tarafından oluşturulan kod parçacığıdır. Bu kodu temizlemek için websiteniz dosyaları içerisinden;

Wp-content -> plugins -> wp-cleansong

Dosyasını kaldırın.

Bu dosya web sitenizin head kısmına bir kod parçacığı daha atacaktır. Eklentiyi kaldırmanız bu kod parçacığını silmez! Adımları takip etmeye devam edin.

Bu eklentiyi wordpress Dashboard panelinizdeki plugins sayfasına görmeyeceksiniz. Eklentiyi kaldırmak için FTP yada WP File Manager eklentisini kullanarak dosyalara erişin.

Step 3

Malware tarama işlemini tekrar yaptığınızda kötü amaçlı yazılımın sitenizden gitmediğini göreceksiniz.

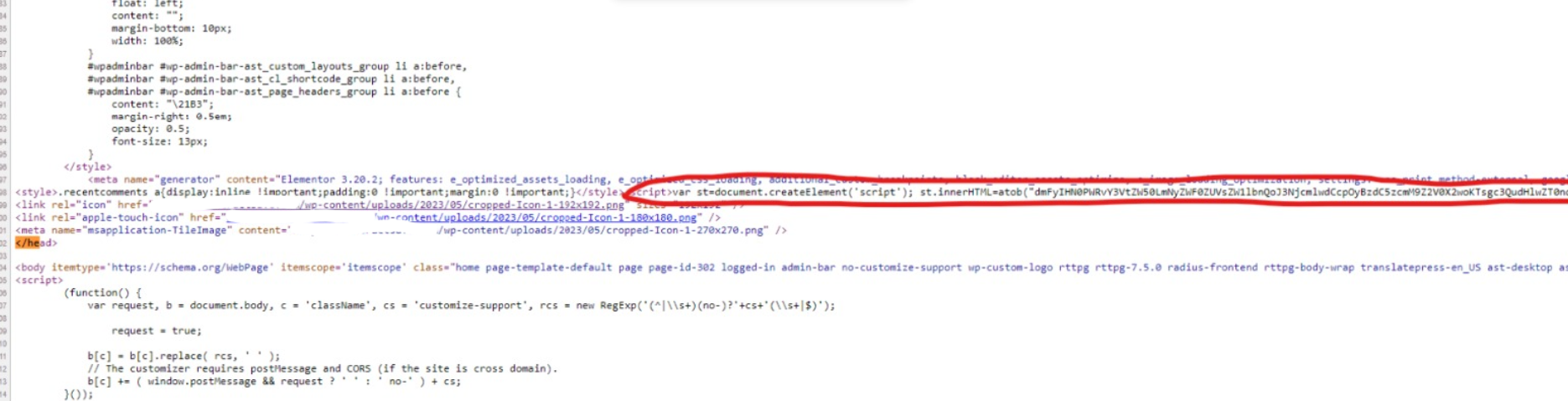

Şimdi yapmanız gereken kötü amaçlı yazılımın sitenize inject ettiği ikinci kodu temizlemek.

Web siteniz kaynak kodunu görüntüleyin.

Şu terimi arayın : dmFyIHN0PWRvY3VtZW50LmNyZWF0

Bu kod parçacığını temizlemeniz gereken yer şurasıdır;

Web siteniz ana dizini içerisindeki wp-blog-header.php dosyasını indirin ve bir kod düzenleyici ile açın, yada bu işlem için Wp File Manager eklentisini kullanın.

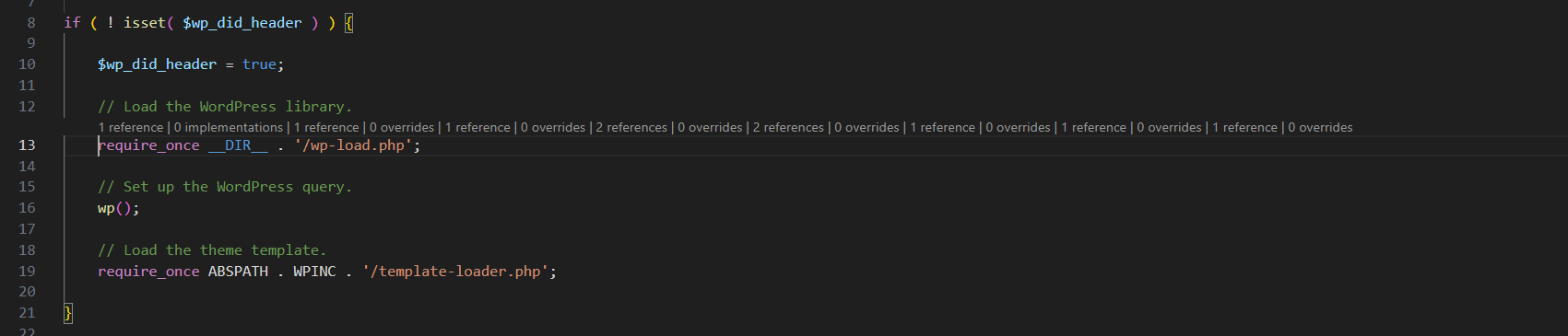

Kodu şu şekilde göreceksiniz;

Buradaki referans kod parçacığını temizlemeniz gerekiyor. Bu işlem için Notepad++ yada VScode programlarını kullanabilirsiniz.

Başka bir yöntemde şu; temiz bir wordpress sitesi kaynak kodu indirin ve wp-blog-header.php temiz kaynak koddaki ile değiştirin.

Tekrar tarama yaptığınızda kötü amaçlı yazılımın sitenizden tamamen temizlendiğini göreceksiniz.

LiteSpeed Eklentisindeki Kusura İlişkin Bilgiler

Kısa kod işlevselliği uygulaması, LiteSpeed eklentisi güvenlik açığının kökeniydi. Yeterli veri temizleme ve kaçış önlemleri olmadan, bu işlev bilgisayar korsanlarına kötü amaçlı komut dosyaları yükleme olanağı sağladı. Bu güvenlik açığından yararlanmanın, kimliği doğrulanmamış tehditlere göre daha zor olduğunu belirtmekte fayda var çünkü bir saldırı, bilgisayar korsanının katılımcı düzeyinde izinlere sahip olmasını gerektirecektir.

Kod bir gönderiye veya sayfaya enjekte edildikten sonra, o sayfaya her erişildiğinde otomatik olarak çalışacaktır. Bunun sonucunda hassas verilerin çalınması, site içeriğinin manipülasyonu, yönetici kullanıcıların enjeksiyonu, dosyaların düzenlenmesi ve kullanıcıların kötü amaçlı web sitelerine yönlendirilmesi gibi çok çeşitli kötü amaçlı faaliyetler mümkün hale gelir.

Etkilenen Sürümler ve Düzeltmeler Hakkında Bilgi

LiteSpeed Cache eklentisinin 5.6 ve önceki sürümleri XSS saldırısına karşı hassastır. Eklentinin en son sürümü olan 5.7, 10 Ekim 2023'te yayınlandı; güncellenmesi web sitesi güvenliği açısından önemlidir. Güncel tutmazsanız sitenizin güvenliği tehlikeye girecektir.